|

Проект работает на «Битрикс: Управление сайтом»

Еще один способ потерять деньги для владельцев Android: «Лаборатория Касперского» находит троянца, маскирующегося под Google Wallet

Еще один способ потерять деньги для владельцев Android: «Лаборатория Касперского» находит троянца, маскирующегося под Google Wallet

06.05.2015|

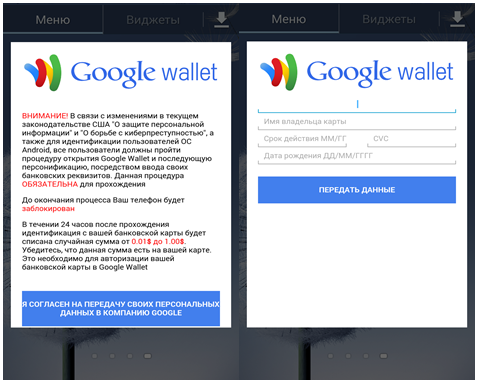

Специалисты «Лаборатории Касперского» обнаружили новую финансовую угрозу для операционной системы Android. Найденный троянец хитроумно маскируется одновременно и под официальный магазин приложений Google Play, и под приложение платежной системы Google Wallet, настойчиво вымогая у пользователя реквизиты его банковской карты. Подавляющее большинство попыток заражения зарегистрировано в России, следом с большим отрывом идут США, а затем страны Европы и Азии. Маскировка вредоносных программ под системные сервисы – распространенный прием злоумышленников. В случае с Android нередки случаи выдать вредоносное ПО за предустановленные системные приложения, такие как «Настройки» и «Фонарик», однако авторы нового зловреда пошли дальше, имитируя не только внешний вид платежного клиента системы Google Wallet, но и используемый многими легитимным онлайн-сервисами механизм привязки банковской карты. Троянец распространяется посредством SMS-спама с предложением установить обновление Google Play и сразу после запуска запрашивает права администратора, блокируя возможность работы с устройством до их получения. Добившись своего, вредоносная программа отображает окно с требованием ввода реквизитов банковской карты якобы для ее авторизации в системе Google Wallet.

Внешний вид троянца Введенная пользователем информация о карте проверяется на соответствие формату BIN (Bank Identification Number) и на принадлежность к довольно большому списку платежных систем. Только получив корректные данные, троянец закрывает окна и отсылает собранные сведения на сервер злоумышленников. Но это не конец – вредоносная программа, не подавая внешних признаков, продолжает функционировать на мобильном устройстве, собирая информацию о его владельце, а полученные на первом этапе работы права администратора устройства позволяют зловреду укорениться в системе. «Особая опасность зловреда в том, что его авторы используют довольно убедительный прием социальной инженерии – запрашивают реквизиты банковской карты, обещая удержать незначительную сумму для верификации учетной записи. Дело в том, что на этот крючок могут клюнуть даже опытные пользователи – они знакомы со многими легитимными онлайн-сервисами, которые применяют схожие механизмы подтверждения личности. Распознать троянца можно по напору, с которым он настаивает на вводе финансовых реквизитов, а еще проще – по уведомлению от защитного решения класса Internet Security, которое исключит возможность запуска и удалит вредоносную программу из системы», – комментирует Никита Бучка, антивирусный эксперт группы исследования угроз для мобильных платформ «Лаборатории Касперского». Более подробное описание работы троянца и его других модификаций доступно по ссылкеhttps://securelist.ru/blog/issledovaniya/25550/i-koshelek-i-zhizn. Источник новости: www.kaspersky.ru Персональная защита для Ваших устройств в Минске продается в интернет-магазине компании «ЮКОЛА-ИНФО». Корпоративные решения от Лаборатории Касперского можно купить здесь. |

Количество показов: 5310

Для удобства сохраните эту статью в закладки:

Список новостей